Claude Code 源码泄漏事件解析:51万行代码裸奔,Anthropic史诗级事故

2026-03-31 1184 0

2026 年 3 月 31 日,AI 开发圈迎来一次核爆级事件。Anthropic 旗下的 Claude Code 被曝通过 npm 包中的 source map 文件意外泄露完整源码,涉及约 1,900 个 TypeScript 文件、超过 51 万行代码。这起事件不仅震动开发者社区,也再次将 AI 工具链的安全问题推上风口浪尖。

事件始末:一次低级错误引发的系统级泄露

本次泄露的核心原因非常经典——source map 文件未被正确移除。安全研究员 Chaofan Shou 发现,在 npm 发布的 @anthropic-ai/claude-code v2.1.88 包中,包含一个约 60MB 的 cli.js.map 文件。通过该文件,可以还原完整的 TypeScript 源码。

source map 本是用于调试的工具,它记录了压缩代码与原始代码之间的映射关系。一旦被公开,就等于直接暴露源码结构。这次事件中,攻击者无需逆向分析,只需下载 npm 包即可还原完整代码。

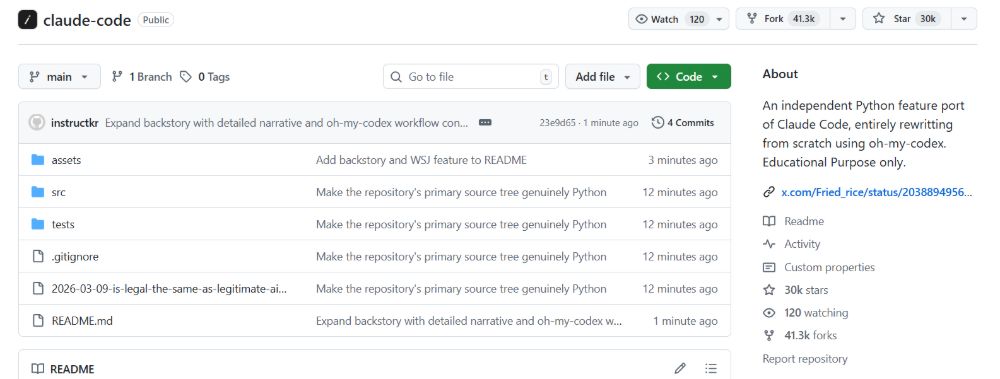

更夸张的是,泄露发生后短短数小时内,源码便被批量镜像到 GitHub,各类仓库迅速爆红。甚至有项目在一小时内获得上万 Star,形成病毒式传播。

https://github.com/instructkr/claude-code

泄露规模:不仅是代码,更是架构与能力暴露

这次泄露的严重性远超普通前端 sourcemap 泄露。Claude Code 并不是一个简单工具,而是一个具备代理式编程能力的 AI CLI 系统。

泄露内容包括:

- 内部工具系统(文件读写、命令执行等)

- 权限模型与安全机制

- Agent 调度与任务拆解逻辑

- 未发布功能与实验特性

据公开信息,这些源码覆盖了内部 API 设计、通信协议、甚至安全策略实现细节。换句话说,这不仅是代码泄露,更是 Anthropic 在 AI 编程领域的工程实现细节被完整公开。对于竞争对手而言,这是一次极具价值的逆向学习样本。对于安全研究者来说,则是一份高质量攻击面地图。

为什么这次事件影响巨大?

很多人会问:源码泄露真的有那么严重吗?答案是——对于 AI Agent 工具,影响远比传统软件更大。

Claude Code 的核心能力包括读取代码、执行命令、修改文件等,这意味着它天然处于高权限执行环境。当其源码被完全公开后,潜在风险包括:

- 安全机制被分析,绕过成本大幅降低

- 权限边界实现细节暴露

- 潜在漏洞被快速定位

- 攻击路径(如 prompt 注入、命令执行链)更易构造

更关键的是,Claude Code 本身还涉及自动化决策(如权限自动批准机制)。一旦这些逻辑被研究透彻,攻击者可以更精准地设计利用方式。此外,历史上 Claude Code 已出现过权限绕过、API 泄露等漏洞案例,这使得本次源码泄露的风险被进一步放大。

对开发者与行业的启示

这次事件本质上是一次供应链安全事故,它暴露了几个关键问题:

- 构建流程安全被严重低估。一个简单的 source map 未清理,就足以让整个系统透明化。

- AI 工具的安全边界比传统软件更复杂。它不仅是代码,更涉及模型行为、权限策略和执行环境。

- npm 生态的分发机制具有极强的传播能力。一旦出错,几乎无法挽回。

对于开发者而言,这次事件至少带来三点启示:

- 发布生产包前必须彻底审计构建产物

- 禁止在生产环境暴露 source map 或调试信息

- 对 AI Agent 类工具要进行更严格的权限隔离

对于行业来说,这也是一个信号:AI 编程工具正在从效率工具演变为基础设施,其安全标准必须同步升级。

最后,心里还是有点小期待:国产 Claude Code 什么时候到来?