27万OpenClaw实例在公网裸奔:OpenClaw Exposure Watchboard揭示AI Agent安全隐患

2026-03-15 1107 0

OpenClaw Exposure Watchboard 简介

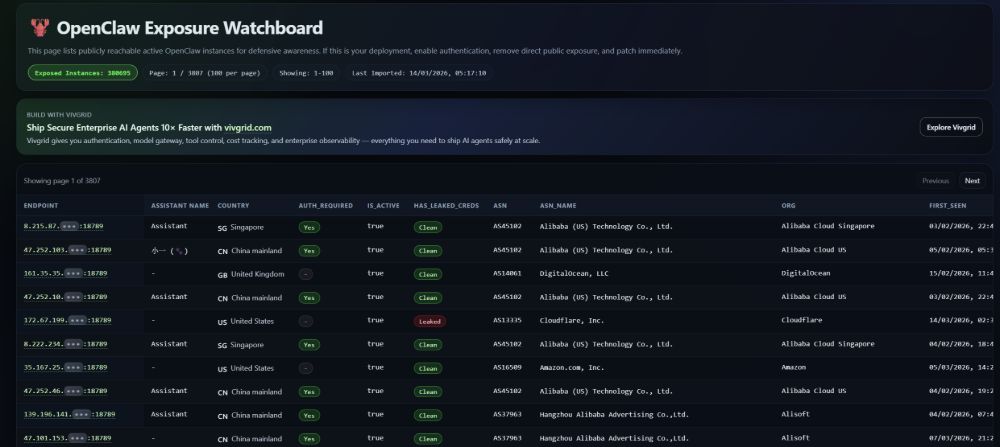

OpenClaw Exposure Watchboard 是一个专门用于监控 OpenClaw AI Agent 实例暴露情况 的安全可视化平台。该工具通过扫描互联网中开放的 OpenClaw 节点,将所有公开可访问的实例集中展示在一个实时更新的仪表盘中,从而帮助开发者、研究人员以及安全团队了解当前 AI Agent 的暴露风险。

OpenClaw Exposure Watchboard 地址:https://openclaw.allegro.earth/

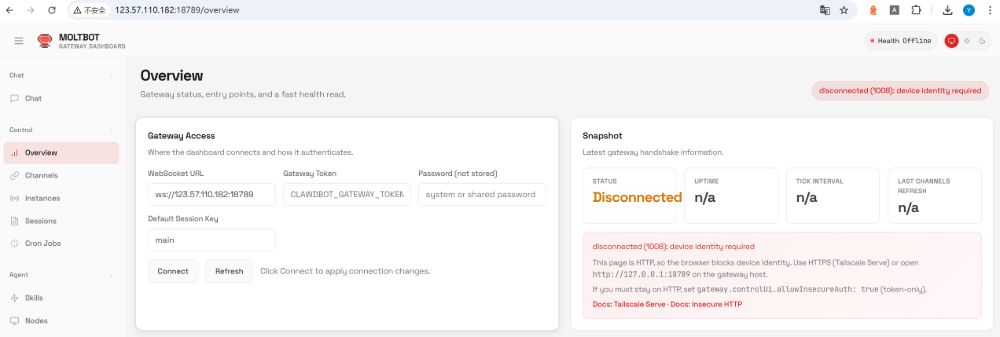

OpenClaw 本身是一个快速流行的开源 AI Agent 框架,允许开发者构建能够执行任务、连接多平台消息服务以及自动化工作流的智能助手。它可以通过一个统一的 Gateway 将 AI Agent 接入 WhatsApp、Telegram、Discord 等消息渠道,并支持多代理协作和插件扩展。

然而,由于很多开发者在部署 OpenClaw 时直接将管理端口暴露在公网环境,导致大量 AI Agent 实例处于无认证或弱安全状态。OpenClaw Exposure Watchboard 正是在这样的背景下诞生,目的就是揭示这些潜在的安全风险。

OpenClaw Exposure Watchboard 的核心功能

OpenClaw Exposure Watchboard 的核心价值在于 实时可视化 AI Agent 的网络暴露面。平台会持续扫描互联网,检测运行中的 OpenClaw 实例,并将相关信息整理成可查询的数据列表。在这个仪表盘中,用户通常可以看到以下关键信息:

- OpenClaw 实例的公网地址(IP:Port)

- 实例是否开启身份验证

- 是否存在凭证泄露

- 实例所在云服务或网络位置

- 实例状态及访问情况

数据显示,全球曾出现 超过 25 万个公开可访问的 OpenClaw 实例,其中不少没有任何身份验证机制,甚至存在 API Key 等敏感凭证泄露的情况。通过这些信息,安全研究人员能够快速识别潜在风险,而开发者也可以检查自己的部署是否存在安全问题。

为什么这个监控面板会引发关注?

OpenClaw Exposure Watchboard 之所以在技术社区迅速走红,是因为它揭示了 AI Agent 安全领域的一个巨大隐患:大量智能体直接暴露在公网。

与传统 Web 应用不同,AI Agent 往往具备更高权限,例如执行脚本、访问数据库、调用 API 甚至控制本地设备。一旦攻击者获得访问权限,不仅可以窃取数据,还可能直接控制系统执行任务。

此外,一些开发者在调试时会开放远程访问接口,却忘记关闭或设置认证,这使得攻击者可以直接接管 AI Agent。某些实例甚至会在后台持续调用模型 API,从而产生巨额费用。

因此,这个监控面板不仅是一个技术工具,更像是一面“安全镜子”,让整个 AI Agent 生态看到当前存在的风险。

OpenClaw Exposure Watchboard 的实际意义

从行业角度来看,OpenClaw Exposure Watchboard 的出现具有重要意义。它提醒开发者:AI Agent 并不是普通程序,而是具备行动能力的软件实体。如果没有严格的安全控制,这些 Agent 可能被恶意利用。例如攻击者可以通过暴露的实例操控自动化任务、读取内部数据,甚至使用系统资源进行大规模攻击。

因此,安全专家通常建议开发者在部署 OpenClaw 时遵循以下原则:

- 不要将管理端口直接暴露在公网

- 必须启用身份验证和访问控制

- 将 Agent 运行在隔离环境中

- 定期检查日志与权限配置

通过这些措施,可以大幅降低 AI Agent 被攻击或滥用的风险。

总结

OpenClaw Exposure Watchboard 是一个面向 AI Agent 时代的安全监控工具,它通过实时扫描互联网中的 OpenClaw 实例,揭示了大量未受保护的 AI Agent 部署。这个平台不仅帮助安全研究人员分析风险,也提醒开发者在部署 AI Agent 时必须重视安全配置。随着 AI 自动化系统的普及,这类暴露面监控工具很可能成为未来 AI 基础设施安全的重要组成部分。